Tư vấn, mua, báo giá, bản quyền Bitdefender hypervisor Introspection (HVI) – Phương pháp tiếp cận chuyển đổi để phát hiện tấn công nâng cao.

- Thông tin Bitdefender Hypervisor Introspection

- Tất cả thông tin về Bitdefender

- Tư vấn mua Bitdefender bản quyền

- Báo giá Bitdefender bản quyền

- GravityZone là gì?

- So sánh các phiên bản GravityZone

Mua bản quyền Bitdefender Hypervisor Introspection (HVI)

Khách hàng vui lòng liên hệ chúng tôi để nhận được tư vấn kỹ thuật & báo giá tốt nhất:

Báo giá Bitdefender Hypervisor Introspection (HVI)

Công Ty TNHH Mục Tiêu Số (MST: 0316094847)

Báo Giá Bitdefender Hypervisor Introspection

Bối cảnh

Trong năm 2017, các doanh nghiệp mất trung bình 3 tháng để phát hiện ra vi phạm, theo Báo cáo M-Trends 2018 của Mandiant. Do tính chất lén lút của các cuộc tấn công nhắm mục tiêu tiên tiến và không có khả năng của các công cụ thông thường, như các công cụ bảo mật điểm cuối truyền thống, khi phát hiện ra chúng, các công ty đã mất dữ liệu nhạy cảm, sở hữu trí tuệ và hàng triệu đô la cho các tác nhân độc hại.

Các doanh nghiệp đang trong quá trình chuyển đổi kỹ thuật số có hoàn toàn có thể kiểm soát các hậu quả trên thông qua các sản phẩm & công nghệ của Bitdefender.

Câu chuyện thực tế

Vào cuối năm 2013, một cuộc điều tra tiêu chuẩn đối với một ngân hàng ở Kiev cho thấy trong vài tháng, hệ thống nội bộ đã bị theo dõi bởi phần mềm độc hại tàng hình. Phần mềm độc hại đã rất thành công khi che dấu vết, ghi lại mọi hành động của nhân viên và thậm chí gửi lại nguồn cấp dữ liệu video và hình ảnh, tất cả đều không gây nghi ngờ gì cả.

Cuối cùng khi được phát hiện, cuộc tấn công tinh vi – ngày nay được gọi là Carbanak – phải liên kết với hơn một trăm ngân hàng trên ba mươi quốc gia, đây là tiết lộ bảo mật về một trong những vụ trộm ngân hàng lớn nhất từ trước đến nay. Cuộc tấn công này đã gây ra thiệt hại ước tính trị giá 1 tỷ đô la trên toàn cầu.

Carbanak chỉ là một trong một loạt các cuộc tấn công có chủ đích nhằm xâm phạm dữ liệu trong các ngành công nghiệp quan trọng trên thế giới, bằng cách sử dụng phần mềm độc hại có khả năng lẩn tránh siêu việt đến mức được xem như tàng hình để xâm nhập trong khi tránh bị phát hiện. Trong khi có nhiều ví dụ tương tự khác về các cuộc tấn công, chưa có công nghệ chủ động nào được chứng minh là đủ hiệu quả để xác định những mối đe dọa sâu sắc này….

Malware vượt quyền như thế nào? lẩn tránh như thế nào?

Hệ điều hành không được thiết kế với mục đích bảo mật. Mã độc hại có thể chạy với đặc quyền nhân (kernel privilege), tương tự như giải pháp bảo mật của doanh nghiệp và có cơ hội tốt để vượt qua bảo mật.

Sau khi lén lút xâm nhập vào hệ thống, cả khối lượng công việc và hệ thống vẫn có thể hoạt động. Mặc dù mọi thứ có vẻ ổn, nhưng tất cả chỉ là bình phong cho việc đánh cắp dữ liệu và gián điệp mạng.

Một vài malware thậm chí đánh sập cả cơ sở hạ tầng

Thiệt hại gây ra bởi các cuộc tấn công thành công vào một hệ thống tăng lên theo thời gian. Ngay cả một phần mềm độc hại tương đối vô hại, một Trojan gửi thư rác, sẽ ảnh hưởng đến tài nguyên của một doanh nghiệp. Cuối cùng, malware có thể tác động đến lợi ích bằng cách tiêu tốn các nguồn lực, thậm chí có thể nhắm vào nhân viên của chính công ty, gây thêm lãng phí thời gian cho công ty.

Mất đến 5 tháng trước khi sự xâm nhập được phát hiện

Một nghiên cứu được thực hiện vào tháng 2 năm 2016 cho thấy các công ty phải mất trung bình 5 tháng để phát hiện một vi phạm dữ liệu. Hơn nữa, 53% trong số họ cần các nhà điều tra bên ngoài để phát hiện ra malware, vì các nguồn lực nội bộ không phát hiện thấy có dấu hiệu vi phạm.

Bitdefender và Citrix hợp tác để loại bỏ tận gốc malware trong cơ sở hạ tầng của doanh nghiệp

Làm thề nào để bắt thứ mà chúng ta không thể nhìn thấy?

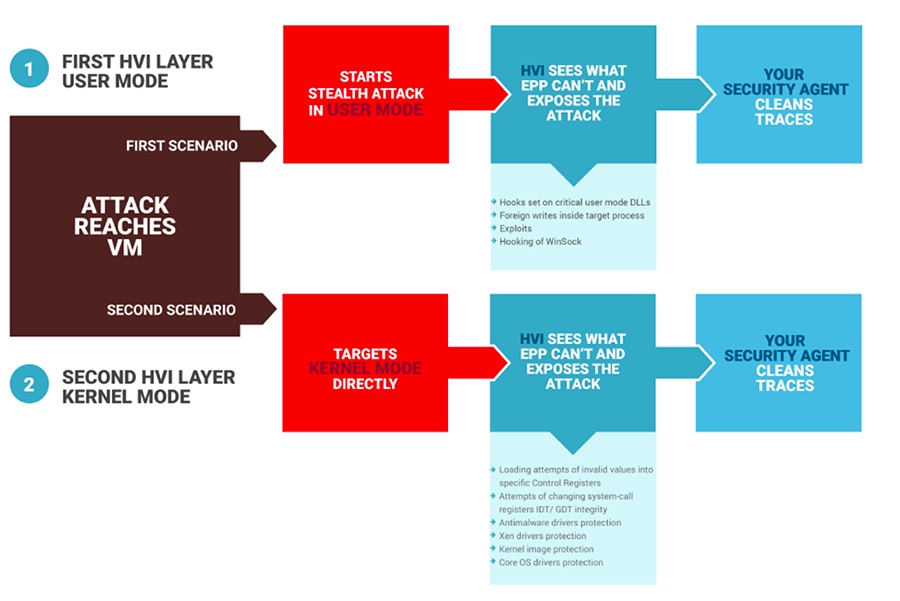

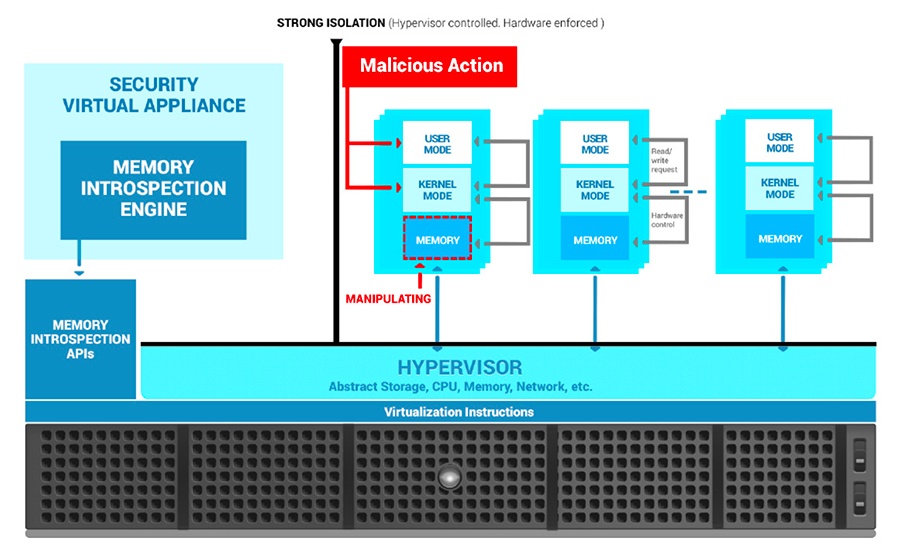

Nếu rootkit hoặc các malware khai thác kernel đánh lừa hệ điều hành & ẩn dấu vết, ngay cả các giải pháp bảo mật tiên tiến cũng sẽ gặp khó khăn khi phát hiện ra chúng, nếu các giải pháp bảo mật đó là ở chế độ khách (guest). Bí quyết ở đây là xem một máy ảo từ bên ngoài, đồng thời giám sát các quy trình bên trong của nó.

Phương pháp này nằm trong công cụ được Bitdefender gọi là bare-metal hypervisor, công cụ này chưa từng được sử dụng cho bảo mật trước đây. hypervisor này cung cấp thông tin bối cảnh của các máy ảo, trong khi vẫn cách ly các máy ảo này.

Trong một sự hợp tác chưa từng có để chống lại các cuộc tấn công có chủ đích, Bitdefender và Citrix đã đặt lên bàn cân chuyên môn chung về ảo hóa và bảo mật. Cùng nhau, 2 công ty công nghệ đã tạo ra một lớp bảo mật mới có thể xem mọi thứ diễn ra trong cơ sở hạ tầng của doanh nghiệp và không cho phần mềm độc hại tiếp cận.

Một giải pháp từng được coi là không thể đạt được

Cách để bắt các mối đe dọa tiên tiến nhất là không dựa vào thông tin do Hệ điều hành cung cấp. Bitdefender Hypervisor Introspection (HVI) cung cấp thông rõ ràng, ở mức độ thấp (low-level) về bộ nhớ đang được sử dụng bởi mỗi máy ảo.

Để cung cấp những thông tin chi tiết này, Citrix hiện đang giới thiệu một API mới, được thiết kế đặc biệt trong XenServer, cung cấp thông tin chi tiết về raw memory stack của mọi máy ảo từ hypervisor.

Ở cấp độ này, quyền truy cập vào bộ nhớ quá thô và ở cấp độ quá thấp như vậy, cho đến nay việc phân tích thông tin như vậy là không thể – chỉ một số ít chuyên gia trên thế giới viết bảo mật ở cấp độ này.

Bitdefender hiện đang giới thiệu Hypervisor Introspection (HVI), một giải pháp đột phá giúp phát hiện các hoạt động đáng ngờ bằng cách làm việc trực tiếp với bộ nhớ ở mức thông tin thô – một mức độ sâu sắc mà phần mềm độc hại không thể ẩn nấp.

Lớp bảo mật sáng tạo bảo vệ chống chiếm quyền

Làm việc cùng nhau, Bitdefender và Citrix hiện đang cung cấp cho các chủ sở hữu trung tâm dữ liệu khả năng biết được những điều chưa thể biết trước đây và hành động dựa trên thông tin từ cấp độ hiểu biết mới này.

Bitdefender Hypervisor Introspection (HVI)

Bitdefender Hypervisor Introspection (HVI) có thể phát hiện các cuộc tấn công có thể ẩn trong cơ sở hạ tầng của doanh nghiệp trong nhiều ngày, nhiều tuần hoặc thậm chí nhiều tháng – phát hiện những malware do thám và lấy cắp thông tin một cách vô hình. Bitdefender Hypervisor Introspection (HVI) không cho rằng hệ thống của doanh nghiệp đã sạch khi được cài đặt; đội bảo mật có thể hướng dẫn HVI đưa các công cụ dọn dẹp vào các máy ảo trực tiếp – một footprint tạm thời vào các hệ thống đang chạy. Điều này cũng cho phép bảo vệ điểm cuối gốc của doanh nghiệp xử lý phần còn lại, từ bên trong máy ảo.

HVI cũng có thể ngăn chặn các vi phạm khác, đảm bảo doanh nghiệp có khả năng hiển thị đầy đủ về hoạt động trong trung tâm dữ liệu của mình.

Trong số các cuộc tấn công có chủ đích mà Bitdefender Hypervisor Introspection (HVI) có thể phát hiện là một chiến dịch gián điệp mạng khổng lồ được phát hiện vào năm 2015 bởi Bitdefender có tên APT28. Những kẻ tấn công đã thâm nhập vào các dịch vụ chính trị, tội phạm điện tử, dịch vụ viễn thông & ngành hàng không vũ trụ ở Hoa Kỳ và Đông Âu – ăn cắp mật khẩu và giành được đặc quyền hệ thống – lấy thông tin tất cả trong khi vẫn không bị phát hiện.

Đầu tư tối thiểu. Dễ dàng triển khai

Không giống như các nhà cung cấp khác yêu cầu doanh nghiệp loại bỏ bảo vệ điểm cuối của mình và thay thế nó bằng bảo vệ của họ, Bitdefender Hypervisor Introspection (HVI) bổ sung cho các công cụ bảo mật hiện có của doanh nghiệp. Đây là một lớp bảo mật mới và hoàn toàn tương thích với mọi EPP hiện có ngày nay.

HVI cũng hoạt động song song với giải pháp dựa trên tác nhân hiện tại của doanh nghiệp, giúp ngăn những kẻ tấn công giành được đặc quyền trên cơ sở hạ tầng và ngăn chúng ẩn nấp khỏi hệ thống bảo mật của doanh nghiệp.

Yêu cầu hệ thống

SYSTEM REQUIREMENTS

Supported Guest Operating Systems Windows desktop operating systems:

- Windows 8, 8.1.

- Windows 7.

- Windows 10 (TH1, TH2, RS1, RS2, RS3, RS4, RS5, 19H1) and 19H2, 20H1 64-bit.

Windows server operating systems:

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2

- Windows Server 2016 Windows Server 2019

Linux operating systems:

- Debian 8.2, 9, and 10, 64-bit.

- Ubuntu 14.04 (kernel 3.13.139 onward) 16.04, 18.04, 20.04 (all LTS, 64-bit).

- Ubuntu 14.04, 16.04, 18.04, and 20.04, 64-bit.

- CentOS 7, 8, and 8.2, 64-bit.

- Red Hat Enterprise Linux 6.9/6.10, 7, 8, and 8.2 64-bit.

- OpenSUSE 12 (SP 1, SP 2, SP 3, SP 4), 15 (SP 1).

- Oracle Linux below 7.5 (kernel 4.1) and at or above 7.5 (kernel 4.14).

Host Requirements

CPU microarchitecture:

- Any Intel® Sandy Bridge processor or later, with support for Intel® Virtualization Technology.

- VT-x or VT-d extensions must be enabled in BIOS.

Software requirement:

- Citrix XenServer 7.1 or later

- Citrix Hypervisor 8.0 or later

VinSEP (Công ty TNHH Mục Tiêu Số, MST: 0316094847)- chúng tôi là chuyên gia trong giải pháp/dịch vụ CNTT & phần mềm bản quyền. VinSEP giúp doanh nghiệp chuyển đổi thành nơi làm việc hiện đại (Modern Workplace) & phát triển trong thời đại công nghiệp 4.0.

VinSEP chỉ có một website Official chính thức là VinSEP.com.